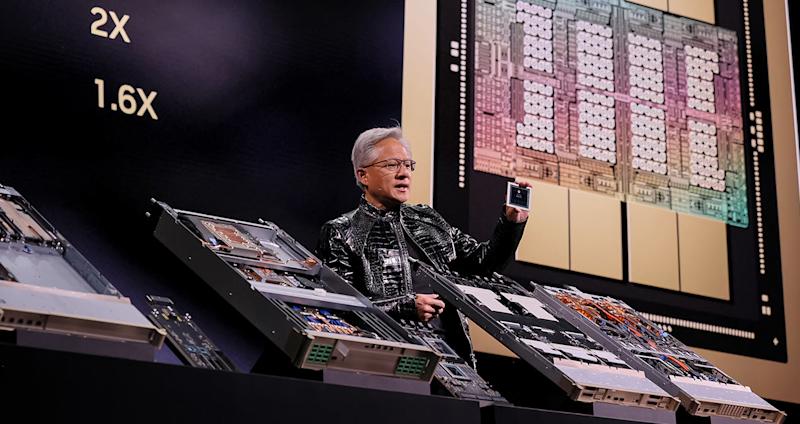

eigendom van Nvidia Vera Rubin NVL72, aangekondigd op CES 2026, codeert elke bus over 72 GPU’s, 36 CPU’s en de volledige NVLink-structuur. Het is het eerste rack-scale platform dat vertrouwelijk computergebruik levert over de CPU-, GPU- en NVLink-domeinen.

Voor veiligheidsleiders verandert dit het gesprek fundamenteel. In plaats van te proberen complexe hybride cloudconfiguraties te beveiligen via contractueel vertrouwen bij de cloudprovider, kunnen ze deze cryptografisch verifiëren. Dit is een belangrijk onderscheid dat moet worden gemaakt wanneer vijandige staten hebben bewezen dat zij in staat zijn gerichte cyberaanvallen met machinesnelheid uit te voeren.

De brute economie van onbeschermde AI

AI-onderzoek van die tijd laat zien dat de opleidingskosten in grensregio’s sinds 2016 met 2,4x per jaar zijn gestegen, wat betekent dat in slechts een paar jaar tijd miljarden dollars aan opleiding kunnen worden gerealiseerd. Toch blijft de infrastructuur die deze investeringen beschermt in de meeste toepassingen inherent onveilig. Het veiligheidsbudget dat is gecreëerd om grenstrainingsmodellen te beschermen, kan de zeer hoge trainingssnelheid van modellen niet bijhouden. Het resultaat is dat steeds meer modellen bedreigd worden omdat bestaande benaderingen niet kunnen opschalen en gelijke tred kunnen houden met de capaciteiten van hun concurrenten.

IBM-rapport over de kosten van een datalek 2025 ontdekte dat 13% van de organisaties te maken kreeg met een inbreuk op een AI-model of -toepassing. Van de inbreuken beschikte 97% niet over adequate AI-toegangscontroles.

Het gemiddelde Shadow AI-incident kost 4,63 miljoen dollar, of 670.000 dollar meer dan een standaard inbreuk, waarbij bij één op de vijf inbreuken nu ongeautoriseerde tools betrokken zijn die de PII van klanten (65%) en intellectueel eigendom (40%) onevenredig blootleggen.

Stel je de impact voor op een organisatie die $50 miljoen of $500 miljoen uitgeeft aan het geven van trainingen. Het gewicht van hun model ligt in omgevingen met meerdere tenants waar cloudproviders de gegevens kunnen onderzoeken. Encryptie op hardwareniveau die bewijst dat er niet met de omgeving is geknoeid, verandert de financiële vergelijking volledig.

GTG-1002 wake-up call

In november 2025 onthulde Anthropic iets ongekends: een door de Chinese staat gesponsorde groep genaamd GTG-1002 had Claude Code gemanipuleerd om uit te voeren wat het bedrijf omschreef als het eerste gedocumenteerde geval van een grootschalige cyberaanval die werd uitgevoerd zonder substantiële menselijke tussenkomst.

Door de staat gesponsorde tegenstanders veranderen ze in autonome indringers die kwetsbaarheden vinden, exploits creëren, inloggegevens verzamelen, zich lateraal door netwerken bewegen en gestolen gegevens categoriseren op basis van inlichtingenwaarde. Menselijke operators komen alleen op kritieke momenten tussenbeide. Volgens Antropische analyse voert AI ongeveer 80 tot 90% van al het tactische werk autonoom uit.

De implicaties zijn meer dan alleen dit ene incident. Aanvalsoppervlakken waarvoor ooit ervaren aanvalsteams nodig waren, kunnen nu met machinesnelheid worden gedetecteerd door tegenstanders die toegang hebben tot het basismodel.

Vergelijking van de prestaties van Blackwell versus Rubin

|

Specificatie |

Blackwell GB300 NVL72 |

Rubin NVL72 |

|

Inferentieberekening (FP4) |

1.44 exaFLOPS |

3.6 exaFLOPS |

|

NVFP4 per GPU (gevolgtrekking) |

20 PFLOPS |

50 PFLOPS |

|

NVLink-bandbreedte per GPU |

1,8 TB/sec |

3,6 TB/s |

|

NVLink-rackbandbreedte |

130 TB/sec |

260 TB/sec |

|

HBM-bandbreedte per GPU |

~8 TB/sec |

~22 TB/sec |

Momentum in de sector en AMD-alternatieven

Nvidia opereert niet op zichzelf. Onderzoek van het Confidential Computing Consortium en IDCUit het rapport dat in december werd gepubliceerd, bleek dat 75% van de organisaties vertrouwelijk computergebruik adopteert, waarvan 18% al in productie is en 57% in een pilot-implementatie.

“Confidential Computing is geëvolueerd van een nicheconcept naar een cruciale strategie voor vertrouwde databeveiliging en AI-innovatie”, zegt Nelly Porter, voorzitter van de raad van bestuur van het Confidential Computing Consortium. Er blijven echte barrières bestaan: problemen met de validatie van attesten treffen 84% van de respondenten, en lacunes in vaardigheden belemmeren 75%.

AMD Helios-rack een andere aanpak kiezen. Voortbouwend op de Open Rack Wide Meta-specificatie, aangekondigd op de OCP Global Summit in oktober 2025, levert het apparaat ongeveer 2,9 exaflops aan FP4-rekenkracht met 31 TB HBM4-geheugen en een totale bandbreedte van 1,4 PB/s. Waar Nvidia vertrouwelijk computergebruik in elk onderdeel ontwerpt, geeft AMD prioriteit aan open standaarden via zijn Ultra Accelerator Link en Ultra Ethernet-consortium.

De concurrentie tussen Nvidia en AMD geeft beveiligingsleiders meer opties dan ze anders zouden hebben. Het vergelijken van de voordelen van Nvidia’s geïntegreerde aanpak versus de flexibiliteit van AMD’s open standaarden voor hun specifieke infrastructuur en bedrijfsspecifieke dreigingsmodellen is van cruciaal belang.

Wat veiligheidsleiders vandaag de dag doen

Vertrouwelijkheid op hardwareniveau vervangt de zero-trust-principes niet; het geeft ze tanden. Wat Nvidia en AMD aan het bouwen zijn, stelt beveiligingsleiders in staat om het vertrouwen cryptografisch te verifiëren in plaats van er contractueel vanuit te gaan.

Dit is een betekenisvolle verandering voor iedereen die gevoelige workloads uitvoert op een gedeelde infrastructuur. En als attestclaims in de productie blijven bestaan, kan deze aanpak bedrijven in staat stellen zero-trust-implementaties over duizenden knooppunten te schalen zonder de beleidsuitbreiding en agent-overhead die vereist zijn bij implementaties van alleen software.

Vóór implementatie: Controleer de autorisatie om er zeker van te zijn dat er niet met de omgeving is geknoeid. Bewijs van cryptografische naleving zou een voorwaarde moeten zijn voor het ondertekenen van een contract, en niet slechts een bijzaak of erger nog, een leuk extraatje. Als uw cloudprovider geen authenticatiemogelijkheden kan aantonen, is dat een vraag die de moeite waard is om te stellen in uw volgende QBR.

Tijdens bedrijf: Zorg voor aparte vakken voor training en gevolgtrekking, en betrek beveiligingsteams vanaf het begin in de modellenpijplijn. Uit onderzoek van IBM blijkt dat 63% van de organisaties die te maken kregen met een inbreuk geen AI-governancebeleid had. U kunt beveiliging na ontwikkeling niet inschakelen; Dit betekent een pad naar een middelmatig beveiligingsontwerp en langdurige samenwerking, waarbij bugs worden opgespoord die in een vroeg stadium uit een model of applicatie moeten worden ontwikkeld.

Binnen de hele organisatie: Voer gezamenlijke oefeningen uit tussen beveiligings- en datawetenschapsteams om kwetsbaarheden te ontdekken voordat aanvallers ze vinden. Schaduw-AI is verantwoordelijk voor 20% van de overtredingen en de PII en IP van klanten vaker blootleggen dan bij andere soorten inbreuken.

Het belangrijkste is

De GTG-1002-campagne heeft aangetoond dat tegenstanders nu grootschalige inbraken kunnen automatiseren met minimaal menselijk toezicht op grote schaal. Bijna elke organisatie die te maken krijgt met een AI-gerelateerde inbreuk beschikt niet over goede toegangscontroles.

Nvidia’s Vera Rubin NVL72 verandert racks van potentiële aansprakelijkheden in cryptografisch bewezen activa door elke bus te coderen. AMD’s Helios biedt een alternatief voor open standaarden. Hardwarevertrouwelijkheid alleen zal een vastberaden tegenstander niet tegenhouden, maar in combinatie met sterk bestuur en realistische handhaving van bedreigingen biedt encryptie op rackschaal de basis die beveiligingsleiders nodig hebben om investeringen ter waarde van honderden miljoenen dollars te beschermen.

De vraag waarmee CISO’s worden geconfronteerd is niet of bewezen infrastructuur de moeite waard is. De vraag is of organisaties die hoogwaardige AI-modellen bouwen, zonder deze modellen kunnen functioneren.