- Het Donjon Ledger-team maakte gebruik van MediaTek-telefoons en herstelde pincodes en crypto-portemonnee-zaadzinnen

- Aanvallers kunnen via USB root-cryptografische sleutels uit uitgeschakelde Android-apparaten halen

- Trustonic’s Trusted Execution Environment slaagde er niet in aanvallen op een kwart van de Android-apparaten te voorkomen

White Hat Ledger-hackteam Donjon ontdekte een kwetsbaarheid in MediaTek-aangedreven Android-smartphones waarmee aanvallers in minder dan een minuut toegang krijgen tot gevoelige gegevens.

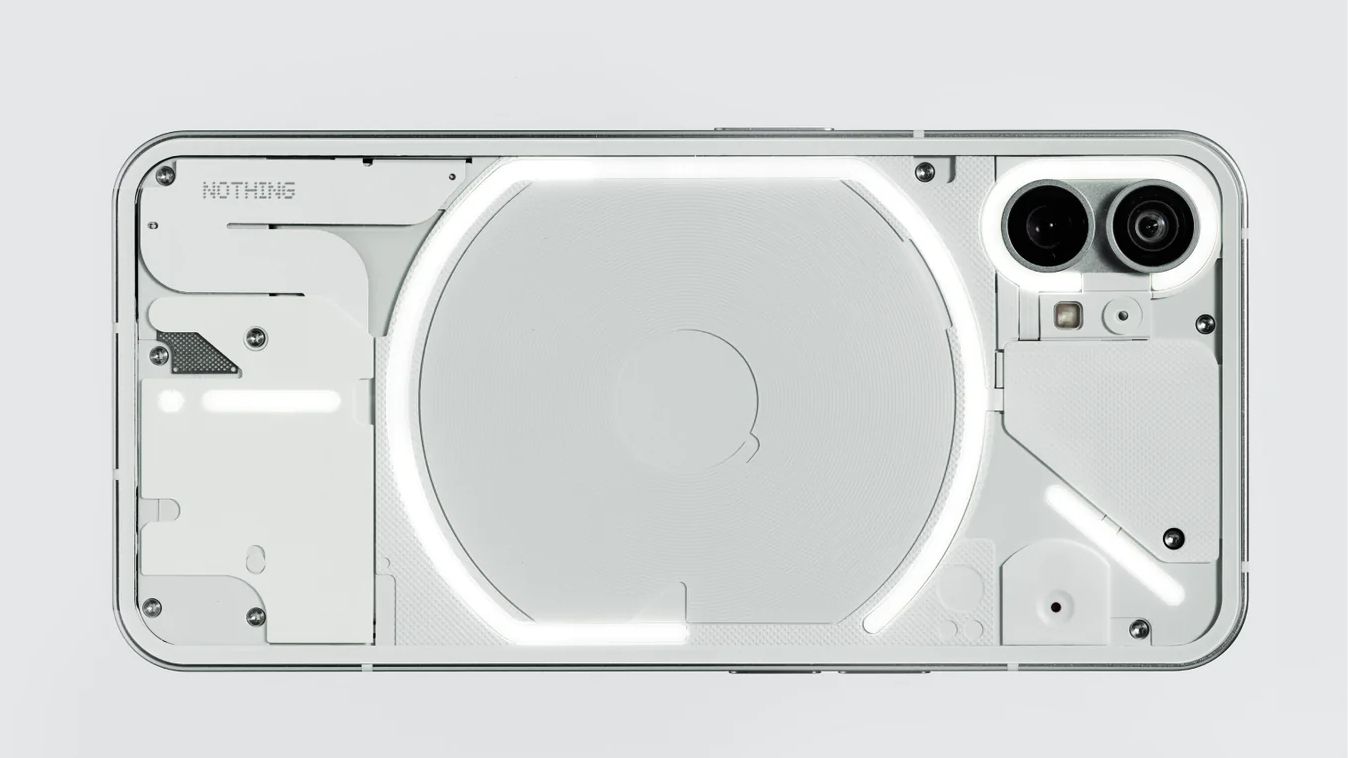

Met behulp van de Nothing CMF Phone 1 omzeilde Donjon het Android-besturingssysteem volledig, waarbij hij pincodes herstelde, opslag ontsleutelde en zaadzinnen uit verschillende crypto-wallets haalde.

De fout treft apparaten die de Trustonic Trusted Execution Environment gebruiken, samen met MediaTek-processors, die te vinden zijn in ongeveer een op de vier Android-smartphones wereldwijd.

Artikel gaat hieronder verder

Een aanvaller kan een uitgeschakelde telefoon via USB aansluiten en de cryptografische rootsleutel vastleggen voordat het besturingssysteem wordt geladen.

Eenmaal verkregen, maakt deze sleutel decodering van offline opslag en brute kracht van de pincode van het apparaat mogelijk, waardoor app-gegevens, waaronder berichten, foto’s en portemonnee-informatie, zichtbaar worden.

Zero-click-aanvallen laten zien dat Android-smartphones vaak niet over voldoende hardware- en firmwarebescherming beschikken om gevoelige informatie van gebruikers te beschermen tegen geavanceerde exploits.

“Dit onderzoek bewijst waar we al lang voor waarschuwen: smartphones zijn nooit ontworpen om veilig te zijn. Hoewel dit kan worden gepatcht, moedigen we alle gebruikers aan om te updaten met de nieuwste beveiligingsoplossingen”, zegt Charles Guillemet, Ledger Chief Technology Officer.

“Als je crypto op een telefoon staat, is deze slechts zo veilig als de zwakste schakel in de hardware, firmware of software van die telefoon.”

Het Donjon-team voert regelmatig audits uit van Ledger-apparaten en hardware van derden, waarbij kwetsbaarheden op verantwoorde wijze worden onthuld, zodat fabrikanten deze kunnen repareren voordat er exploits plaatsvinden.

Ledger maakte deze kwetsbaarheid bekend aan MediaTek en Trustonic via een standaard openbaarmakingsproces van 90 dagen, waardoor beveiligingspatches de getroffen OEM’s konden bereiken.

MediaTek bevestigde dat het de update op 5 januari 2026 naar OEM’s had verzonden en dat de kwetsbaarheid op 2 maart 2026 openbaar werd gemaakt onder de naam CVE-2025-20435.

Gebruikers moeten onmiddellijk beveiligingsupdates installeren om potentiële aanvallen te beperken, aangezien upgradebare firmware van cruciaal belang blijft voor het effectief patchen van zero-day exploits.

Deze exploit heeft de inherente risico’s blootgelegd van mobiele apparaten die persoonlijke gegevens opslaan, waaronder crypto-wallets en andere gevoelige informatie.

Alle gegevens die op Android-smartphones zijn opgeslagen, blijven kwetsbaar voor hardwaregebaseerde aanvallen, wat benadrukt dat onmiddellijke patching de enige praktische verdediging tegen geavanceerde bedreigingen is.

Gebruikers moeten zich ervan bewust zijn dat zelfs moderne zakelijke smartphones inherente beveiligingsrisico’s met zich meebrengen, en dat hardware-, firmware- of softwarezwakheden gevoelige gegevens zonder waarschuwing kunnen blootleggen.

Gevoelige bedrijfs- of persoonlijke gegevens mogen nooit als veilig worden beschouwd op een mobiele telefoon, en het alleen vertrouwen op deze apparaten om bezittingen op te slaan is inherent riskant.

Volg TechRadar op Google Nieuws En voeg ons toe als voorkeursbron om nieuws, recensies en onze deskundige meningen in uw feed te krijgen. Klik dan zeker op de knop Volgen!

En jij kunt dat natuurlijk ook Volg TechRadar op TikTok voor nieuws, recensies, unboxings in videovorm en ontvang regelmatig updates van ons Wat is het Ook.